2021. 4. 6. 12:13 WorkHolic

UDP 53포트 과다 접속

728x90

반응형

업데이트(21.05.22) - UDP 53 포트(DNS) 접속 제한 참고

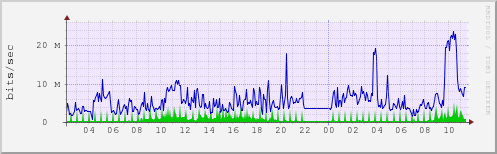

갑자기 네트워크 트래픽이 늘어나는 것을 확인했다.

스위치의 각 포트를 확인하여 해당 서버를 확인했다.

해당 서버의 부하나 트래픽은 큰 문제가 없어 보였다.

혹시나 해서 UDP 트래픽을 확인해 보니 역시나 UDP가 문제였다.

이것은 DNS Flood Attack (DNS Flooding)이라는 공격 방법으로 네트워크에 부하를 유발한다.

처리 방법은

1. named에서 recusion no; 설정

2. iptables 제한

(53번 포트로 1초에 10번 이상 접속시도 차단)

iptables -A INPUT -p udp -m udp –dport 53 -m state –state NEW -m recent –set –name DNS –rsource

iptables -A INPUT -p udp -m udp –dport 53 -m state –state NEW -m recent –update –seconds 1 –hitcount 10 –rttl –name DNS –rsource -j DROP

iptables -A INPUT -p udp -m udp –dport 53 -j ACCEPT

으로 처리가 가능하다고 한다.

[참고사이트]

dns 해킹 공격 관련

https://idchowto.com/?p=1827

idchowto.com - 스마일서브(Cloudv.kr)

IDC구축,운영,보안등 모든 지식을 공유합니다

idchowto.com

728x90

SMALL

'WorkHolic' 카테고리의 다른 글

| 기업용 NAS 검토 (0) | 2021.04.10 |

|---|---|

| postfix 메일 TLS 버전 별 접속 수량 확인 (0) | 2021.04.06 |

| 서버실 에어컨 교체 (정전보상) (0) | 2021.04.05 |

| 벌꿀스틱 추천 (0) | 2021.03.31 |

| 달달한 벌꿀 스틱 (0) | 2021.03.31 |